- Cisco подключение по консольному кабелю

- Схема подключения и оборудование Cisco

- Настройки COM-порта

- Команды в терминале Cisco

- Маршрутизатор Cisco — начальная настройка

- Удаленное управление

- Получить достижение

- Виды remote control

- Консольный кабель

- Telnet

- Общая информация

- Получить достижение

- Начальные данные

- Получить доступ к CLI через консоль.

- Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

- Настроить ip адресацию на коммутаторе.

- Настроить telnet-server на коммутаторе.

- Подключиться к коммутатору через telnet-client.

- Выполнение

- Получить доступ к CLI через консоль.

- Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

- Настроить ip адресацию на коммутаторе.

- Настроить telnet-server на коммутаторе.

- Подключиться к коммутатору через telnet-client.

Cisco подключение по консольному кабелю

Всем привет сегодня хочу освежить в памяти как производится начальная настройка cisco через COM-порт. Когда вы получаете новое оборудование, оно как правило имеет заводские настройки, которые врят ли кому подходят, в том числе и Cisco. Единственным способом осуществить первоначальную настройку, хотя бы назначить ip адрес и включить ssh для удаленного доступа, является подключение через COM-порт, в комплекте всегда идет специальный голубой провод.

Схема подключения и оборудование Cisco

И так базовая настройка cisco начинается, вот как выглядит схема подключения COM-портом к нашему сетевому оборудованию.

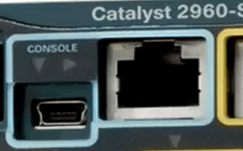

С одной стороны на сетевом оборудовании есть консольный порт вида мини USB либо формата RJ45.

Вот как выглядят фирменные провода для подключения через console port cisco. Кстати новый оригинальный голубой провод стоит 15 баксов.

Если у вас например ноутбук или стационарный компьютер не имеют разъема на материнской плате для COM-порт, то есть переходники COM-порт to USB.

Настройки COM-порта

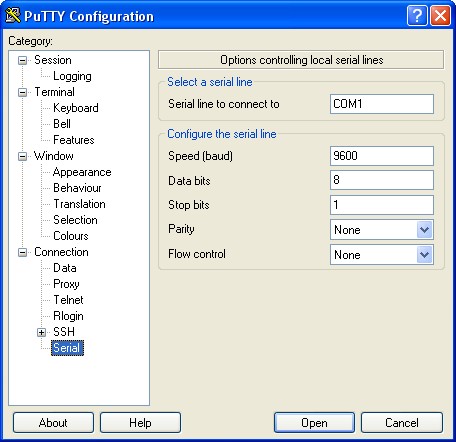

Настройки COM-порта для подключения к Cisco можете посмотреть по данной ссылке, я ранее делал себе заметку из них самое главное это:

- Speed > скорость передачи данных в секунду

- Data bits

- Stop bits

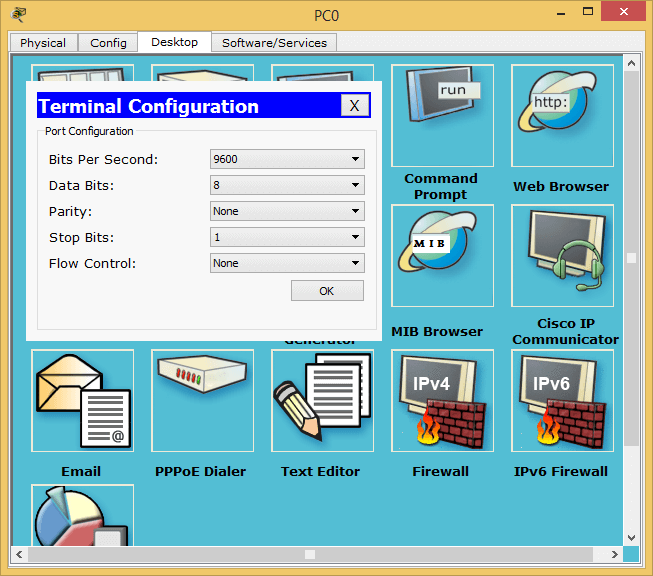

Подключаться я буду через терминал в Cisco packet tracer 6.4, но и покажу как это происходит и через всем известную putty.

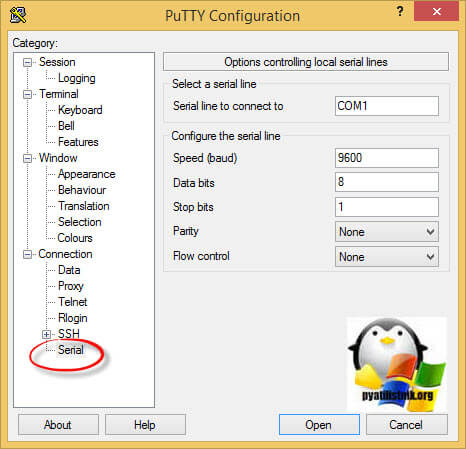

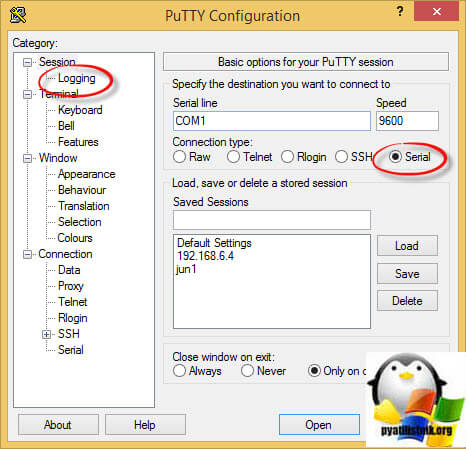

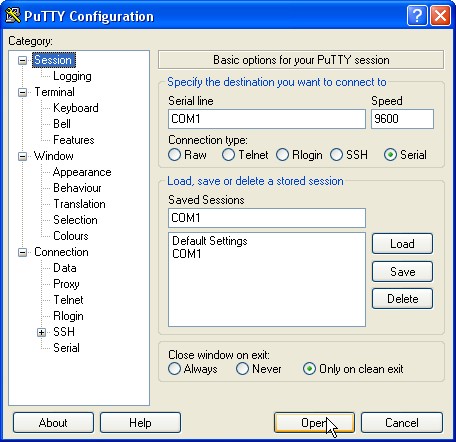

В putty базовая настройка cisco, начинается с вкладки Serial, тут нужно убедиться, что все настройки выставлены как я показывал вам выше.

Далее идем на вкладку Session и выбирем Serial, в поле Serial Line укажите нужный Com port.

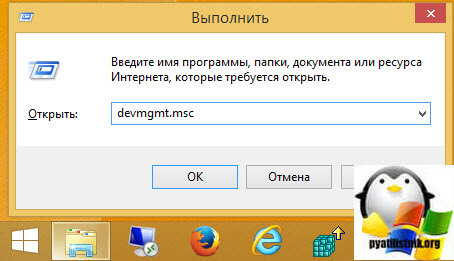

Если не знаете какой у вас Com порт используется, то делаете следующее, нажимаете Win+R и вводите devmgmt.msc, у вас откроется диспетчер устройств.

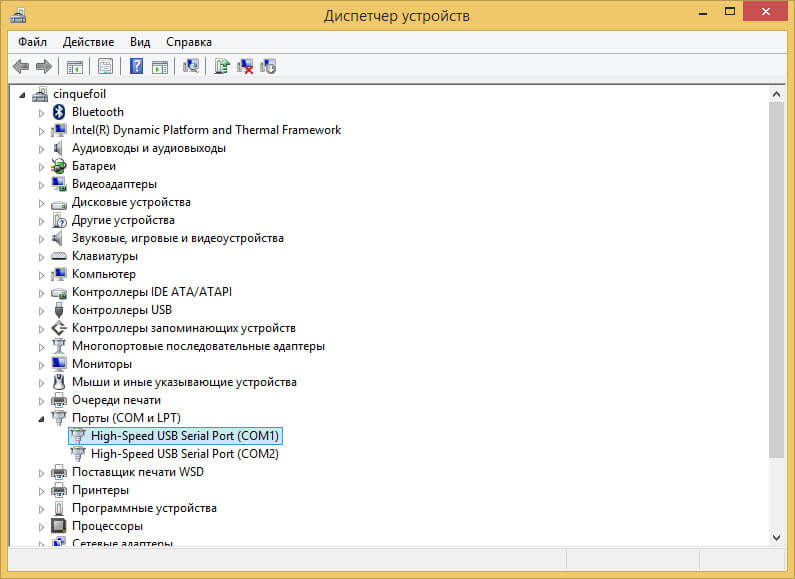

И в пункте Порты (COM и LPT) смотрим ваши номера.

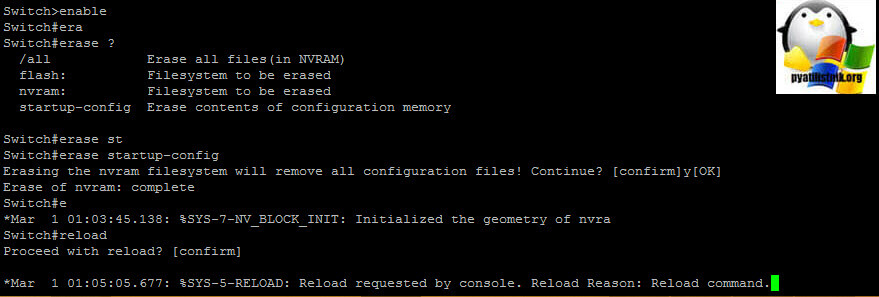

Вы попадаете в терминальную сессию, первым делом нужно удалить стартовый конфиг, делается это просто:

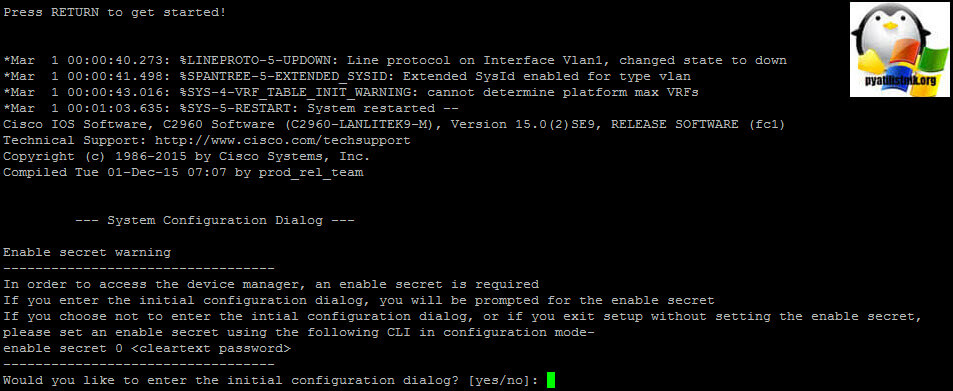

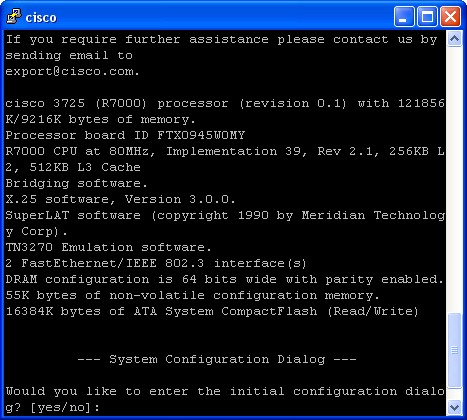

Все теперь ваше устройство не содержит ни каких настроек и при первой загрузке вы получаете стандартный мастер настройки System Configuration Dialog, я если честно всегда говорю нет и привык делать все в ручную, на мой взгляд это нужно уметь делать, если вам вдруг нужно вызвать меню мастера первоначальных настроек, то это делается командой setup.

Команды в терминале Cisco

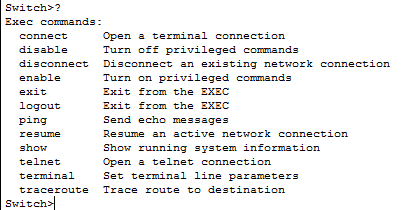

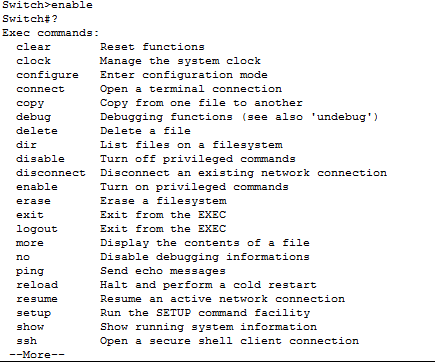

Настройка cisco осуществляется с помощью списка команд, посмотреть который можно введя ?

Такое малое количество команд означает,ч то мы находимся в обычном режиме терминала, попасть в привилегированный режим вводим

как видите, список команд существенно увеличился.

Зададим время clock set 13:53:00 28 nov 2016, у вас конечно оно будет своим, более детально как делается настройка времени cisco читайте по ссылке. Зададим dns имя вашему устройству, для этого заходим в режим настройки:

hostname и пишите нужное вам имя

и зададим домен ip domain-name и нужное имя домена

Следующим шагом нужно установить пароль на привилегированный режим в Cisco, а так же создать нового пользователя с возможностью логиниться из локальной базы. Далее настраиваем статический IP адрес и ssh или telnet доступ. После чего можно открывать у себя Putty и спокойно цепляться по удаленке, чтобы продолжить настройку Cisco так как вам это нужно. Надеюсь вы не уснули)))

Источник

Маршрутизатор Cisco — начальная настройка

При первоначальной настройки маршрутизатор cisco необходимо подключить к COM порту компьютера, посредством специального консольного кабеля.

Кабель представляет собой с одной стороны разъём DB9 (female/мама) для подключения к COM порту компьютера, а с другой RJ-45 для подключения к консольному порту маршрутизатора (порт обведён в голубой цвет и имеет надпись Console, либо просто надпись Console на голубом фоне).

Консольный кабель Cisco

Консольные порты Cisco

Новые модели маршрутизаторов, например Cisco 2900 Series Integrated Services Routers (ISR), имеют как RJ-45 консольный порт, так и консольный порт mini-USB Type B.

Mini-USB порт позволяет подключаться к консоли через USB кабель, если вдруг в компьютере отсутствует COM порт. Если настройка роутера производится через USB кабель на компьютере с Microsoft Windows, на компьютер необходимо установить драйвер Cisco Microsoft Windows USB Device Driver.

Кабель Mini USB

Консольный порт USB имеет приоритет над RJ-45. При настройке одновременное использование консольных портов не допускается.

Для настройки устройства через консольный кабель на компьютере с Microsoft Windows можно использовать встроенную программу Hyper Terminal, для меня она не очень удобна, поэтому я использую Putty (возможно это просто дело привычки). В программе, будь то Putty, Hyper terminal или ещё какая-либо, необходимо настроить параметры порта (COM) следующим образом:

Скорость (бит/с): 9600

Стоповые биты: 1

Управление потоком: нет

Пример настройки в Putty:

Настройка COM порта в Putty

После чего, если маршрутизатор включен и соединен с компьютером консольным кабелем, в окне терминала (по нажатию на Enter) появится интерфейс командной строки. Так же здесь можно наблюдать и процесс загрузки устройства.

Можно приступать к настройке устройства.

Логин/пароль по умолчанию обычно либо cisco/cisco либо пустой пароль на вход в привилегированный режим.

Входим в привилегированный режим командой «enable»:

Очищаем существующую конфигурацию командой «erase startup-config»:

Router#

Router#erase startup-config

Erasing the nvram filesystem will remove all configuration files! Continue? [confirm]

[OK]

Erase of nvram: complete

Router#

*Mar 1 00:10:46.519: %SYS-7-NV_BLOCK_INIT: Initialized the geometry of nvram

Router#

Перезагружаем роутер командой «reload» и подтверждаем её:

Router#reload

Proceed with reload? [confirm]

*Mar 1 00:14:52.907: %SYS-5-RELOAD: Reload requested by console. Reload Reason: Reload command.

Так как мы стерли конфигурационный файл startup-config, то после перезагрузки предлагается пройти мастер начальной настройки системы, в котором предлагается вести имя маршрутизатора, пароли для различных режимов, IP адрес на интерфейсе управления и прочее. Я обычно на запрос запуска мастера отвечаю: no , а все необходимые параметры ввожу вручную.

Пишем no и жмём Enter.

Переходим в режим глобального конфигурирования системы командой «configure terminal» (сперва не забываем перейти в привилегированный )

Router>

Router>enable

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#

Видно как изменилась строка приглашения на «Router(config)# » — означает, что мы находимся в глобальном режиме конфигурации системы

Задаём пароль на вход в привилегированный режим командой «enable secret»

Router(config)#enable secret 0 pass123

Router(config)#

0 — означает ввод пароля в не зашифрованном виде, но храниться будет он в шифрованном.

pass123 — сам пароль

Устанавливаем имя маршрутизатора командой «hostname»

Задаём имя домена командой «ip domain-name»

RTR1(config)#

RTR1(config)#ip domain-name test.ru

RTR1(config)#

Прописываем время, дату и часовой пояс. Задать время и дату можно просто в привилегированном режиме, не переходя в режим глобального конфигурирования системы, а вот часовой пояс только в режиме конфигурации.

Время и дата командой «clock set» (например 26 марта 2013 года, 19 часов 32 минуты 30 секунд):

RTR1#

RTR1#clock set 19:32:30 26 Mar 2013

RTR1#

Часовой пояс командой «clock timezone» (например смещение по UTC в +10 часов):

RTR1#

RTR1#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

RTR1(config)#

RTR1(config)#clock timezone YST 10

RTR1(config)#

Включаем аутентификацию и заводим пользователя.

RTR1(config)#

RTR1(config)#aaa new-model

RTR1(config)#aaa authentication login default local

RTR1(config)#

Команда «aaa new-model» — активирует возможность использования функций и команд для аутентификации, авторизации, аккаунтинга (AAA)

Команда «aaa authentication login default local» — включает аутентификацию при попытке сделать logon, и проверяет пользователя и пароль по локальной базе.

После ввода этих команд, нужно создать пользователя, иначе нельзя будет зайти на маршрутизатор ни по ssh/telnet, ни через консоль.

Создаём пользователя petya с паролем password123:

RTR1(config)#

RTR1(config)#username petya secret 0 password123

RTR1(config)#

Настраиваем сетевой интерфейс. Что бы настроить сетевой интерфейс, нужно перейти из режима глобального конфигурирования в режим конфигурирования интерфейса.

RTR1(config)#

RTR1(config)#interface fastEthernet 0/0

RTR1(config-if)#ip address 192.168.56.254 255.255.255.0

RTR1(config-if)#no shutdown

RTR1(config-if)#

RTR1(config-if)#

Mar 26 19:51:11.851: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up

Mar 26 19:51:12.851: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up

RTR1(config-if)#

RTR1(config-if)#exit

RTR1(config)#

Команда «interface fastEthernet 0/0» — переводит в режим конфигурирования интерфейса. В данном случае у нас интерфейс называется «fastEthernet «, в зависимости от модели роутера, могут быть другие названия например ethernet или gigabitEthernet. Информацию о состоянии интерфейсов можно посмотреть командой «show interfaces»

Команда «ip address 192.168.56.254 255.255.255.0» — задаёт IP адрес и сетевую маску на интерфейсе

Команда «no shutdown» — включает интерфейс

Команда «exit» — производит выход из режима конфигурации интерфейса в глобальный режим конфигурации.

Разрешаем удаленный доступ к устройству по telnet или ssh. Не все версии IOS поддерживают ssh (необходима поддержка шифрования). Поэтому в некоторых случаях приходится настраивать удаленный доступ и для telnet. Для настройки ssh необходимо сперва сгенерировать ключи.

Генерируем ключи командой «crypto key generate rsa»:

RTR1(config)#

RTR1(config)#crypto key generate rsa

The name for the keys will be: RTR1.test.ru

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]:

% Generating 512 bit RSA keys . [OK]

RTR1(config)#

Mar 26 20:16:47.879: %SSH-5-ENABLED: SSH 1.5 has been enabled

RTR1(config)#

Как только сгенерировались ключи, в консоли вышло сообщение, что ssh включен. Кстати, для генерации ключей необходимо сперва задать имя домена и желательно выставить правильное время, что я уже сделал выше.

Разрешаем ssh и telnet на линиях виртуальных терминалов:

RTR1(config)#

RTR1(config)#line vty 0 4

RTR1(config-line)#transport input telnet ssh

RTR1(config-line)#exec-timeout 60

RTR1(config-line)#

RTR1(config-line)#exit

RTR1(config)#

Команда «line vty 0 4» — переводит в режим конфигурирования линий VTY с 0 по 4

Команда «transport input telnet ssh» — разрешает вход через telnet и ssh на терминалы vty

Команда «exec-timeout 60» — отключает от линии пользователя после 60 минут бездействия

команда «exit» — выход из режима конфигурировании линий в глобальный режим.

В данном случае разрешён удаленный доступ с любых IP адресов, что бы ограничить, необходимо создавать ACL и вешать их на линии.

Сохраняем конфигурацию. Всё, что мы сейчас настроили будет работать до первой перезагрузки. Что бы конфиг сохранился его нужно сохранить командой «copy running-config startup-config»:

RTR1(config)#exit

RTR1#copy running-config startup-config

Building configuration.

[OK]

RTR1#

Источник

Удаленное управление

Получить достижение

Пройдите тест, чтобы получить достижение.

Уже получили 245 пользователей

Виды remote control

Чтобы усложнить выполнение дальнейших лабораторок, научимся управлять оборудованием cisco удаленно. Есть три вида получения доступа к CLI.

- Через консольный кабель. Обычно используется при первичной настройке.

- Через программу telnet. Работает по принципу клиент-сервер, клиент отправляет команду, сервер выполняет. Команды передаются в не зашифрованном виде.

- По протоколу SSH. Работает по принципу клиент-сервер, клиент отправляет команду, сервер выполняет. Команды передаются в зашифрованном виде (в данной главе подробно рассматриваться не будет).

Консольный кабель

Консольный кабель идет в комплекте ко всему оборудованию cisco. Он представляет из себя голубой провод, на одном конце которого 8P8C (многие путают с RJ-45, подробнее), а на другом – DB-9F (а в компьютере разъем называется RS232).

Telnet

Лучше чем на практике не объяснишь, так что “Welcome” в раздел Практика!

Общая информация

Packet Tracer version: 6.2.0

Рабочий файл: скачать

Тип: Теория и практика

Версия файла: 2.0

Уже получили: 245 пользователей

Получить достижение

Код активации можно получить выполнив практическое задание

Уже получили 239 пользователей

Начальные данные

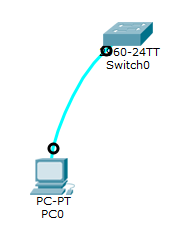

В данной практической работе будет использоваться схема сети, которая представлена на рисунке ниже.

Получить доступ к CLI через консоль.

Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

Настроить ip адресацию на коммутаторе.

Настроить telnet-server на коммутаторе.

Подключиться к коммутатору через telnet-client.

Выполнение

Получить доступ к CLI через консоль.

Отныне вашим главным инструментом будет один из компьютеров, в данной работе это ПК0.

Подключим консольный кабель от ПК0 к SW_1, как это показано на “гифке” (рисунок 2.1).

Теперь зайдем на ПК0, вкладка Desktop, там кликаем на Terminal (как пример, в реальной жизни используется putty), оставляем настройки неизменными (настройки передачи бит по консольному кабелю, вдаваться в подробности не буду) и жмем Ok, попадаем в командную строку нашего коммутатора (рисунок 2.2).

Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

Чтобы получить достижение используйте такие же настройки!

Теперь, когда у нас есть доступ к CLI, мы можем перейти к настройке оборудования.

Чтобы поставить пароль на вход по консоли, надо из режима конфигурации зайти в подрежим настройки консоли, при помощи команды line console 0 (не забывайте, что команды можно писать сокращенно!). Далее в этом режиме, установить пароль командой password и указать, чтобы его спрашивали при входе командой login (ниже представлен ввод всех команд). Пароль установлен!

Теперь установим пароль на privilege mode (очень часто его называют enable mode). Делается это командой enable password , так же можно установить пароль командой enable secret . Отличие этих команд в том, что в первом случае пароль хранится в нешифрованном виде, а во втором – в зашифрованном, и если обе команды были установлены, то при входе будет спрашиваться secret.

Давайте проверим удаленный доступ. Выходим из командной оболочки, для этого вызывайте команду exit , пока полностью не выйдете из CLI.Когда вы снова попробуете зайти, система попросит вас ввести пароль, рисунок 2.3 (когда будете вводить пароль, символы отображаться не будут, не пугайтесь – это нормально). После успешного входа в user mode перейдем в privilege. Вводим команду enable , и система снова запрашивает пароль, в моем случае это будет пароль, который я установил на enable secret.

Настроить ip адресацию на коммутаторе.

Для того что бы на коммутатор можно было заходить удаленно, надо задать ему ip адрес. IP адрес задается на “виртуальном”интерфейсе, так называемом Switch Virtual Interface (SVI), подробно об этих интерфейсах мы поговорим, когда будем изучать L3-коммутаторы. SVI создается на определенном VLAN (о них в одной из следущих глав), по умолчанию это VLAN 1. IP адресация в предоставленном файле уже настроена, используется сеть 192.168.10.0/24 (если вы не понимаете, что означает 24, то обратитесь к основам сетевых технологий). Ниже представлен пример конфигурации. Предлагаю установить на SVI ip адрес 192.168.10.2.

Проверяем, что интерфейс включился (“поднялся”) и установлен правильный ip адрес.

Разберем выше представленные команды. Первое что мы сделали, это из конфигурационного режима зашли в подрежим настройки интерфейса Vlan1(если вы не до конца понимаете, что такое виртуальный интерфейс, не переживайте, понимание обязательно придет, продолжайте практиковаться). Познакомились с новыми командами ip address – устанавливает ip адрес и маску (эта команда работает, только с L3-интерфейсами) и no shutdown – включает интерфейс (а команда shutdown выключает интерфейс, мы еще поговорим, о частице no в командах). После того как мы включили интерфейс, появилось два информационных сообщения. Первое говорит, что на физическом уровне интерфейс работает, второе – что интерфейс заработал на канальном уровне и может принимать фреймы.

Команда show ip interface brief показывает в кратком виде состояние всех интерфейсов, а так же установленные ip адреса. Команда show interface позволяет посмотреть более подробную информацию: ошибки на интерфейсе, статистику скорости передачи и т.п.

Теперь надо проверить доступность коммутатора с нашего ПК1. Закрываем терминал и открываем “Command Prompt”, там вводим команду ping 192.168.10.2 (мы еще ни раз вернемся к команде ping). Все действия можно посмотреть на рисунке 2.4 (ip адрес на ПК1 уже настроен 192.168.10.10). Если первый запрос не увенчается успехом (“Request timed out”) – это нормально, т.к. в этот момент устройства ищут друг друга. Если вы запустите команду еще раз, то на все 4 запроса ПК1 получит ответ.

Настроить telnet-server на коммутаторе.

Чтобы получить достижение используйте такие же настройки!

Простейшая настройка telnet-server очень похожа на настройку доступа к консоли, но мы с вами добавим несколько интересных и полезных команд (“простейшая”, т.к. для авторизации будет использоваться только пароль, более сложную конфигурацию, с использованием логина/пароля мы рассмотрим позже).

Из конфигурационного режима вызываем команду line vty 0 15 и разберем ее подробнее. vty – Virtual Terminal, 0 15 – диапазон(или кол-во, всего 16) виртуальных терминалов, т.е. мы указываем сколько одновременных сессий может быть установлено (16) и переходим в подрежим настройки всех 16-ти виртуальных терминалов (иными словами, одновременно может подключиться 16 человек, при этом используя пароль, который мы установим далее). Устанавливаем пароль password , включаем его использование командой login , указываем что по этим “линиям” будут подключаться telnet-ом transport input telnet , а теперь очень интересная команда privilege level 15 – при подключении к устройству, пользователю будут выдаваться максимальные права, т.е. он сразу будет попадать в privilege mode.

Подключиться к коммутатору через telnet-client.

На рисунке 2.5 показано, как подключиться к оборудованию используя telnet-client.

Источник